2023-06-14 来源:安全资讯

赤豹终端安全:atomsilo勒索病毒近期活动频繁!

一、勒索事件回顾

2023年6月6日,日本制药巨头卫材在其pg电子官方网站官网上发布声明称,因遭受了勒索软件攻击,导致多台服务器被加密。由于需要保护公司的敏感数据信息,公司被迫将大量it系统断开网络。卫材表示,这次攻击影响了日本和海外的服务器,包括尚未恢复的物流系统。

其实早在2021年12月,卫材公司就曾遭遇过atomsilo勒索软件团伙的攻击。虽然atomsilo勒索团伙及其网站已经解散,但该团伙曾在网站上泄露了从卫材内部窃取的多个mdf和ldf数据库。

二、勒索样本分析

atomsilo ransomware恶意勒索软件最早被发现于2021年9月。该恶意软件使用不可破解的加密算法来锁定受害者的文件,网络犯罪分子会尝试向受影响的用户和组织勒索金钱以换取可能恢复数据的解密密钥。为了实施这一威胁,网络犯罪分子利用了atlassian'sconfluence协作软件的一个漏洞,并将该漏洞利用到加密文件的原始名称上。一旦锁定所有合适的项目,威胁将在每个包含锁定数据的文件夹中放置一个带有赎金票据的文件,其中包含对受害者的说明。这些带有消息的文件将被命名为:“readme-file-#computer-name#-#creation-time#.hta”。

atomsilo勒索软件危害:

1. atomsilo勒索软件攻击者采用“双重勒索”,除了要求支付赎金外,还要求赎金作为数据解密费用。对于那些被攻击的企业来说,双重勒索攻击可能会导致不可估量的损失。

2. atomsilo勒索软件使用dll端加载技术将后门植入合法软件中。采用64位有效载荷,并使用升级版的upx打包器进行打包,一旦运行,将逐个列举每个驱动器,并将勒索通知放入每个文件夹中。

3. atomsilo勒索软件使用xor和aes加密算法来加密文件,使用“aeskeygenassist”指令生成aes轮密钥。在加密后会将“.atomsilo”扩展名附加到文件中。同时使用createfilemappinga和mapviewoffileapi来映射内存中的文件并将指针移动到映射文件的开头,使受害者难以及时解密。

三、江民专家建议

面对愈加猖狂和隐蔽的勒索攻击,江民安全专家给出建议:

1. 警惕钓鱼邮件:电子邮件是大多数勒索攻击的来源,加强培训员工意识,警惕点击欺诈性的电子邮件和附件。

2. 部署防病毒软件:所有终端主机设备安装防病毒软件,并定期进行病毒库更新。

3. 定期更新补丁:攻击者经常利用软件或操作系统漏洞,传播勒索软件。建议定期更新安装系统补丁,防患于未然。

4. 定期备份重要文件或系统:良好的备份习惯为遭受攻击后快速恢复提供保障。

5. 构建专业的勒索防护体系:提前构建一个专业健全的勒索防护体系,使您面对勒索攻击时可以轻松应对。

四、江民勒索防护pg电子官方网站的解决方案

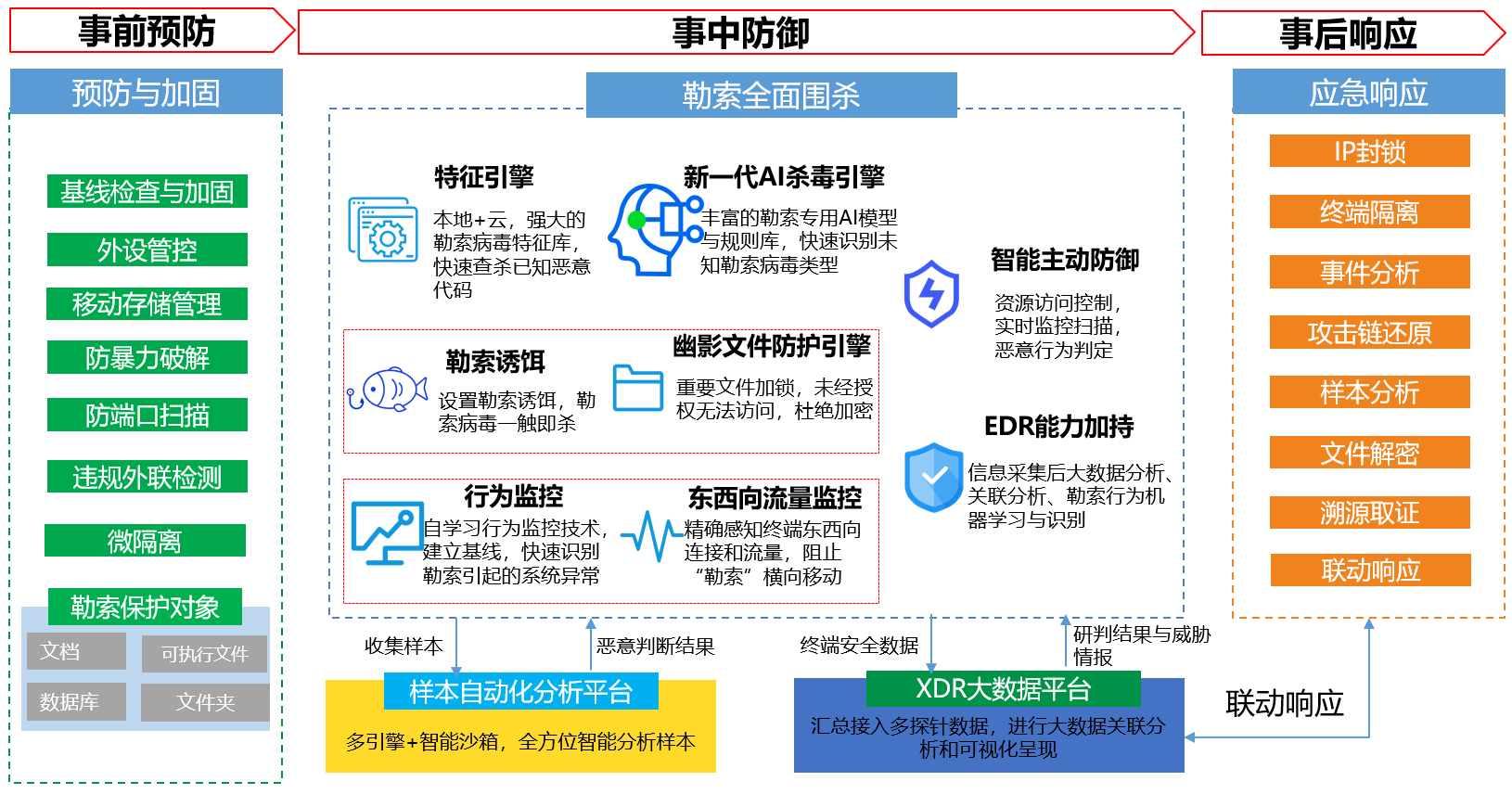

江民赤豹终端安全管理系统持续聚焦高级威胁防护和攻防对抗能力,是一款集恶意代码防护(av)、主动防御、系统加固、网络隔离、终端检测与响应(edr)等功能于一体的终端安全产品。具备业界领先自主研发的“静态 动态”双维度勒索围猎技术,可以帮助客户建立面向已知和未知威胁防护以及统一管控、高效运维的新一代终端安全立体防护体系。

江民赤豹“静态 动态”围猎矩阵,从静态防御和动态防御两个维度进行勒索防护,覆盖事前、事中、事后全生命周期,让勒索攻击无处遁形,一击必杀。

赤豹终端安全管理系统重点勒索防护技术:

1. 系统加固:事前全方位检测终端主机安全策略配置并进行加固,如关闭风险服务和端口,防患于未然。

2. 双引擎轻松应对勒索病毒:近30年的病毒特征库积累,基因特征引擎可以快速识别阻止已知勒索病毒。强大的人工智能引擎可以针对未知类型病毒进行快速判断,准确率高,误报率低。

3. 业界领先的勒索诱捕技术:专利级的勒索诱饵技术,利用勒索病毒遍历文件进行加密的行为特点进行勒索识别和进程阻断,有效防止勒索病毒对系统造成破坏。

4. 幽影文件保护引擎:针对关键保护文件,智能化配置可信访问程序,对重要文件或目录进行程序访问控制,仅允许可信操作,建立访问“安全区”,避免文件被勒索病毒破坏。

5. 微隔离:采用内核级主机防火墙技术,能够对不同终端业务之间的流量进行隔离,并支持一键封锁ip和禁用端口,防止勒索攻击扩散。